Traduction d'adresses

| Site: | Le labo numérique de M. MIGNOTTE – Cours, projets et ressources pour les élèves de seconde SNT et STI2D |

| Course: | Réseaux informatique (niveau 2) |

| Book: | Traduction d'adresses |

| Printed by: | Guest user |

| Date: | Wednesday, 18 March 2026, 4:50 AM |

Table of contents

- 1. - Objectifs

- 2. - Rappels : routage sans NAT

- 3. - SNAT traduction d'adresses source

- 4. - SNAT sur les box des FAI

- 5. - SNAT et traduction de ports source (PAT)

- 6. - SNAT et PAT sur les box des FAI

- 7. - DNAT traduction d'adresses de destination (port forwarding)

- 8. - DNAT sur les box des FAI (port forwarding)

- 9. - DNAT traduction d'adresses de destination (port mapping)

- 10. - DNAT sur les box des FAI (port mapping)

1. - Objectifs

L'objectif de ce TP est de comprendre et mettre en oeuvre la traduction d'adresses (NAT) avec le simulateur réseau Packet Tracer.

Divers cas seront étudiés :

- SNAT (Source Network Address Translation)

- PAT (Port Address Translation)

- DNAT (Destination Network Address Translation)

- port forwarding

- port mapping.

2. - Rappels : routage sans NAT

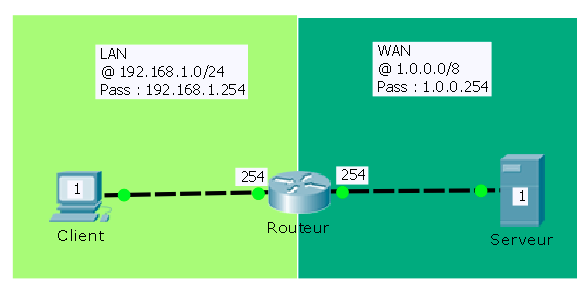

Réseau d'étude

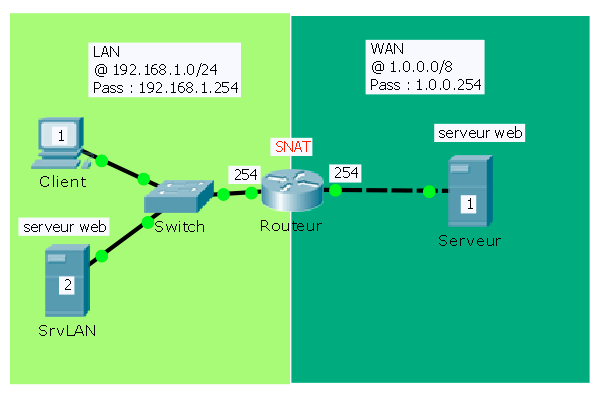

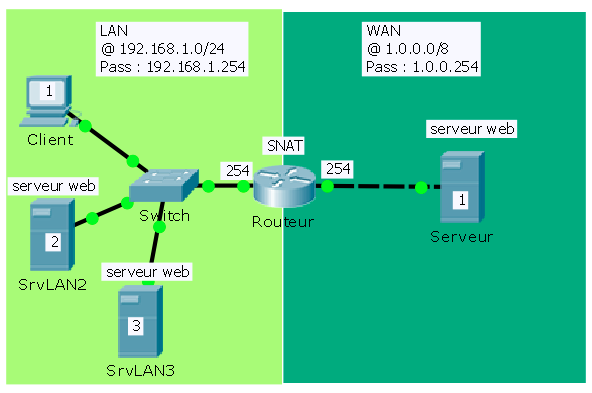

Réaliser le réseau suivant en adressage statique :

Remarque importante : Pensez à enregistrer chaque réseau sous un nom différent car vous aurez besoin de les reprendre dans des questions ultérieures. Si vous ne le faites pas, vous devrez tout refaire à chaque question

Étude des paquets lors du routage

Passer en mode simulation, activer la capture du protocole ICMP uniquement puis saisir depuis le mode commande du PC Client :

ping 1.0.0.1

Répondre aux questions du Test1

Conclusion

Les adresses IP source et destination ne changent pas lorsqu'elles traversent un routeur. Cette simulation ne pourrait pas fonctionner dans la réalité car les adresses privées ne sont pas routables sur Internet.

En effet, il n'est pas possible de propager une adresse privée sur Internet car il serait impossible de savoir où est le destinateur d'une telle adresse. Il existe des millions de personnes qui ont la même adresse privée.

Il faut donc trouver un mécanisme qui masque les adresses privées sur Internet.

3. - SNAT traduction d'adresses source

Introduction

Nous allons mettre en place la traduction d'adresses qui permet de masquer une adresse privée sur Internet (Source Network Address Translation ou SNAT).

C'est cette traduction qui est utilisée dans toutes les box des fournisseurs d'accès à Internet.

Mise en œuvre sur les routeurs CISCO

La configuration de la SNAT sur un routeur CISCO ne peut pas se faire en mode graphique. Elle nécessite l'utilisation du système d'exploitation CISCO appelé IOS (Internetwork Operating System).

L'étude de l'IOS CISCO (à ne pas confondre avec celui d'Apple) dépasserait largement le cadre de cours. Suivez simplement les consignes (les commandes ne sont pas à apprendre).

Accès au mode commande de l'IOS

Cliquer sur le routeur puis sélectionner l'onglet "CLI" (Commande Line Interactive).

Utiliser la combinaison de touches "CTRL+C" puis appuyer sur la touche "Entrée", vous devez obtenir en bas de l'écran la ligne suivante :

Router>

ou la ligne suivante :

Router#

Dans le premier cas, il suffit de saisir

Router>enable

Pour obtenir la seconde et pouvoir continuer.

Voici la liste des commandes à saisir pour activer le SNAT sur le routeur (attention, aucune erreur n'est tolérée, utiliser la touche de tabulation pour complétez automatiquement les commandes comportant plus de trois lettres)

Router#configure terminal

Router(config)#access-list 1 permit 192.168.1.0 0.0.0.255

Router(config)#int fa0/0

Router(config-if)#ip nat inside

Router(config-if)#int fa1/0

Router(config-if)#ip nat outside

Router(config-if)#exit

Router(config)#ip nat inside source list 1 interface fa1/0 overload

Quelques explications ligne par ligne pour les curieux :

- passe en mode configuration.

- crée une liste des adresses qui seront autorisées à être natées.

- passe en mode config pour la carte fa0/0.

- déclare que c'est le coté interne du réseau (celui qui contient les adresses privées à nater).

- passe en mode config pour la carte fa0/1.

- déclare que c'est le coté externe du réseau (celui qui contient les adresses publiques).

- sort du mode config de la carte fa0/1.

- active la NAT du coté interne avec les adresses déclarées à la ligne 2 vers le coté externe avec utilisation d'une seule adresse publique (overload).

Votre routeur est prêt.

Étude des paquets lors du routage

Passer en mode simulation, activer la capture du protocole ICMP uniquement, puis saisir depuis le mode commande du Pc Client :

ping 1.0.0.1

Répondre aux questions suivantes (Test2)

4. - SNAT sur les box des FAI

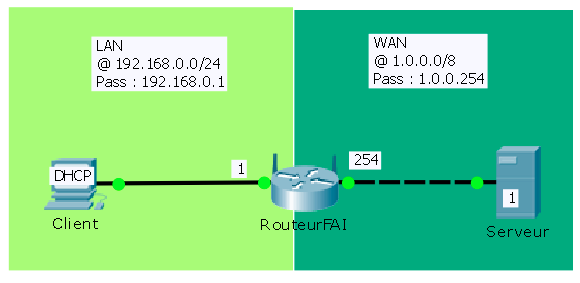

Réseau d'étude

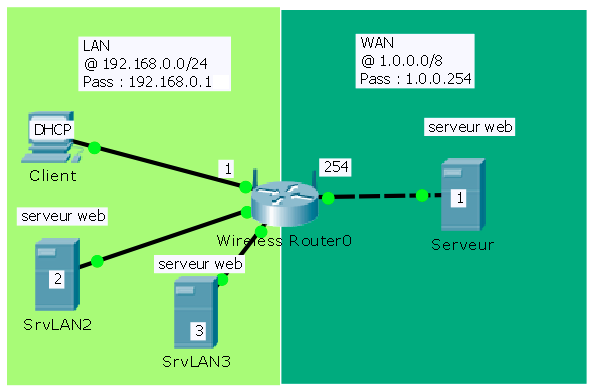

Réaliser le réseau suivant à partir du réseau précédent (penser à enregistrer les différents réseaux sous des noms différents) :

Remarques :

- Le routeur du FAI est un WRT300N dans la catégorie Wireless Devices (comme vu au premier semestre).

- Attention au changement du numéro de réseau coté LAN (192.168.0.0 à la place de 192.168.1.0) le routeur sera configuré coté LAN avec l'adresse 192.168.0.1.

- Il faut passer le client en adressage dynamique (DHCP).

- Il faut passer le coté Internet du routeur en adressage statique (Attention il est configuré en dhcp par défaut).

- Attention aux branchements le client se branche sur l'un des ports du switch intégré (Ethernet X), le serveur sur le port nommé Internet.

Étude des paquets lors du routage :

Passer en mode simulation, activer la capture du protocole ICMP uniquement puis saisir depuis le mode commande de Client :

ping 1.0.0.1

Répondre aux questions (test3)

Conclusion

Les box activent par défaut le source nat.

5. - SNAT et traduction de ports source (PAT)

Introduction

Nous allons mettre en évidence la traduction de ports utilisée conjointement avec la traduction d'adresses source.

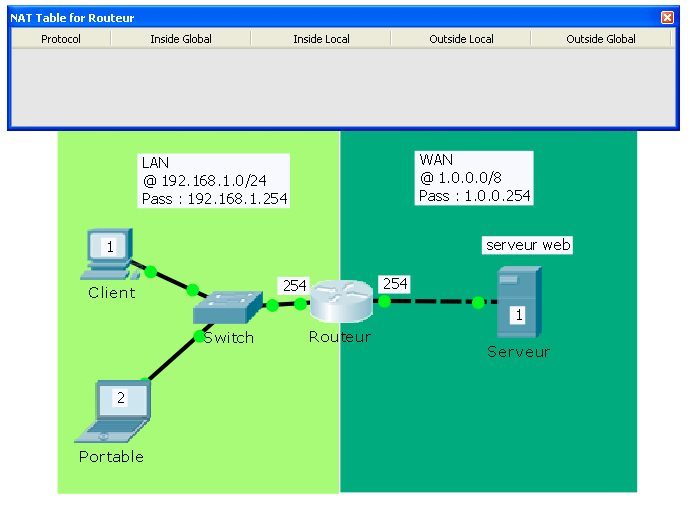

Nouveau réseau

Reprendre le réseau du 3 (snat activé) et complétez-le.

Remarques :

- La table NAT s'obtient en sélectionnant l'outil loupe (barre latérale droite) puis en cliquant sur le routeur.

- Changer la page d'accueil du serveur web (index.html) du serveur pour obtenir l'affichage en titre 1 suivant : "Mon site web externe".

Mise en évidence du PAT

Attention : avant de répondre au questionnaire suivant, il faut enregistrer votre réseau, quitter Packet Tracer et relancer votre réseau. Les captures doivent correspondre à votre premier essai pour que ma correction corresponde avec la votre. Si ce n'est pas le premier essai de chaque navigateur, les numéros de port seront différents.

Pour mettre en évidence la PAT, nous allons utiliser les deux navigateurs de nos deux micro-ordinateurs afin de nous connecter au même serveur web.

Passer en mode simulation, activer la capture du protocole HTTP uniquement, puis lancer les deux navigateurs et saisir la même adresse : 1.0.0.1 avant de valider le PC puis le portable (bien valider les deux navigateurs dans cet ordre).

Débuter la capture. Une enveloppe doit apparaître au niveau des deux micro-ordinateurs. La table NAT se remplit dès la seconde capture.

Répondre aux questions suivantes (Test4)

Conclusions

Les deux navigateurs s'adressent au même serveur avec le même port de destination. Ils utilisent également le même port source ce qui oblige le routeur NAT à effectuer un changement de port pour la requête qui arrive en second. Pour le serveur, tout se passe comme si un seul navigateur situé à l'adresse publique du routeur lançait deux requêtes depuis des onglets différents. Il ne peut pas savoir qu'il y a deux micro-ordinateurs à la source. Le routeur NAT utilise ensuite sa table nat pour retrouver l'auteur de la requête.

Il n'y a pas besoin d'activer la PAT, le système s'active en même temps que la NAT.

6. - SNAT et PAT sur les box des FAI

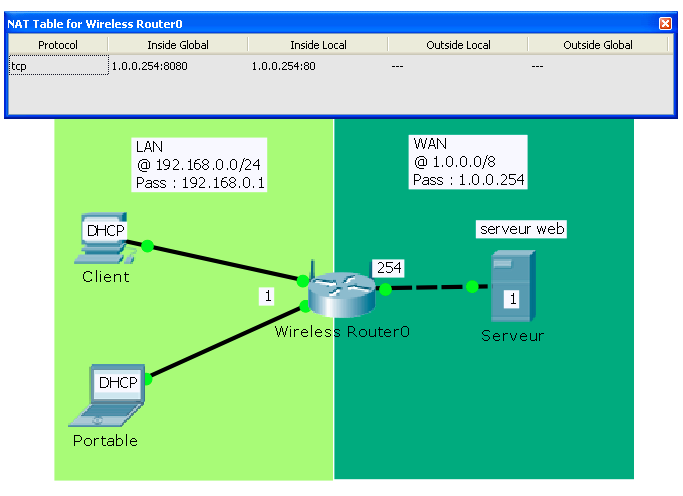

Réseau d'étude

Réaliser le réseau suivant en partant du réseau avec le routeur qui simule une box :

Remarque : ne pas s'inquiéter de la présence d'une ligne incomplète dans la table NAT

Mise en évidence du PAT

Pour mettre en évidence la PAT, nous allons également utiliser les deux navigateurs de nos deux micro-ordinateurs afin de nous connecter au même serveur web.

Passer en mode simulation, activer la capture du protocole HTTP uniquement, puis lancer les deux navigateurs et saisir la même adresse : 1.0.0.1 avant de valider (bien valider les deux navigateurs).

Débuter la capture. Répondre aux questions suivantes (Test5)

Conclusion

Comme dans la simulation précédente, la PAT est mise en oeuvre automatiquement. Les box des FAI sont préconfigurées en usine.

7. - DNAT traduction d'adresses de destination (port forwarding)

Introduction

Les adresses IP privées ne sont pas joignables sur Internet, ce qui signifie qu'il n'est pas possible d'atteindre un serveur web situé chez un particulier (encore une fois comment savoir où se situe une adresse privée partagée par des millions de personnes). Si l'on souhaite héberger un serveur web chez soi accessible depuis l'extérieur, il faut activer la DNAT (Destination Network Address Translation). C'est l'objectif de cette partie

Réseau d'étude

Reprendre le réseau étudié plus haut dans ce TP avec la NAT activée, le compléter pour obtenir le réseau suivant :

Remarque : créer une page d'accueil sur le serveur interne affichant un message du style : "Serveur web Interne".

Liaison WAN - LAN

Actuellement seule la SNAT est activée, donc les adresses privées sont natées avant d'atteindre le WAN. Aucune adresse privée n'est propagée sur le WAN

Qu'en est-il de l'inverse ? Est-il possible joindre une adresse privée depuis le WAN ? Tester les possibilités suivantes :

- Est-ce que Serveur peut joindre Client (ping) ?

- Est-ce que le navigateur de Serveur peut afficher la page d'accueil de SrvLan ?

Ce comportement n'est pas normal, il faut bloquer l'accès aux adresses privées depuis l'extérieur

Ce qui est peut être fait via l'IOS CISCO avec les commandes suivantes :

Router>enable

Router#configure terminal

Router(config)#access-list 100 permit ip any host 1.0.0.254

Router(config)#int fa1/0

Router(config-if)#ip access-group 100 in

Pour faire simple, on autorise les requêtes à destination de 1.0.0.254 et on interdit toutes les requêtes à destination des autres adresses.

Tester de nouveau les possibilités suivantes :

- Est-ce que Serveur peut joindre Client (ping) ?

- Est-ce que le navigateur de Serveur peut afficher la page d'accueil de SrvLan ?

C'est mieux !

Activation du DNAT sur le routeur

Que souhaitons-nous mettre en place ? L'accès au site web hébergé par SrvLan depuis l'extérieur.

Quelle adresse IP pouvons-nous utiliser pour rendre ce site accessible depuis l'extérieur ? La seule adresse publique dont nous disposons : 1.0.0.254

Comment faire ? Faire croire au monde extérieur que le site web est présent à l'adresse 1.0.0.254. Donc dans le navigateur de Serveur, il faut saisir l'adresse 1.0.0.254. La requête va arriver jusqu'au routeur, mais le routeur n'a pas de serveur web en écoute, il faut trouver un moyen de lui dire ; " si tu reçois une demande http (port 80) à ton adresse (1.0.0.254), il faut que tu fasses suivre la demande à SrvLAN (192.168.1.2) avec le même port (80)". C'est ce qui s'appelle du port forwarding (faire suivre le port).

Commandes IOS pour réaliser cette DNAT

Router>enable

Router#configure terminal

Router(config)#ip nat inside source static tcp 192.168.1.2 80 1.0.0.254 80

Router(config)#ip nat outside source static tcp 1.0.0.254 80 192.168.1.2 80

Vérifier que le navigateur du Serveur (WAN) peut accèder au site web de SrvLAN.

Passer en mode simulation avec capture du protocole HTTP uniquement. Depuis le serveur du coté WAN, lancez de nouveau le navigateur et saisir l'adresses du routeur (1.0.0.254). Répondre aux questions suivante ( Test6 )

8. - DNAT sur les box des FAI (port forwarding)

Introduction

Contrairement à la SNAT la DNAT n'est pas préconfigurée sur les box des FAI. C'est à l'utilisateur d'activer cette fonctionnalité et surtout de la configurer !

Réseau d'étude

Réaliser le réseau suivant à partir du réseau précédent

Attention au paramétrage IP de SrvLAN. Il est conseillé de passer en adressage statique (penser à changer l'adresse du réseau et la passerelle).

Liaison LAN - LAN et LAN - WAN

Avant de continuer, il faut vérifier que le réseau est fonctionnel. Vérifier que :

- Client et SrvLAN peuvent joindre toutes les adresses IP du schéma (ping)

- Client et servLAN accèdent au serveur web du WAN (via leur navigateur)

- Client accède au serveur web de servLAN

Liaison WAN - LAN

Est-ce que Serveur (1.0.0.1) peut joindre (ping) l'adresse publique de la box ?

Contrairement à un routeur non pré-configuré, notre box est possède un firewall intégré (études des firewall dans un prochain TP). Ce firewall rejette les requêtes ICMP (contenues dans les ping) à destination de son interface publique depuis l'extérieur.

Est-ce que Serveur peut joindre les postes du LAN ?

Cette fois le routeur rejette les adresses privées.

Mise en place de la DNAT

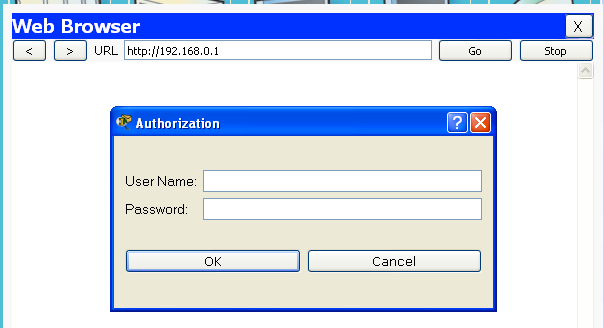

Tout comme les Box notre routeur possède un serveur web intégré qui permet la configuration graphique du routeur.

Pour y accéder, il faut se connecter via un navigateur à son adresse privée (soit 192.168.0.1) depuis Client.

Voici ce que l'on obtient :

Saisir "admin" comme "User Name" et comme "Password".

La page d'accueil (onglet setup) permet la configuration de base du routeur (adresse IP Publique, adresse IP privée, configuration du serveur DHCP).

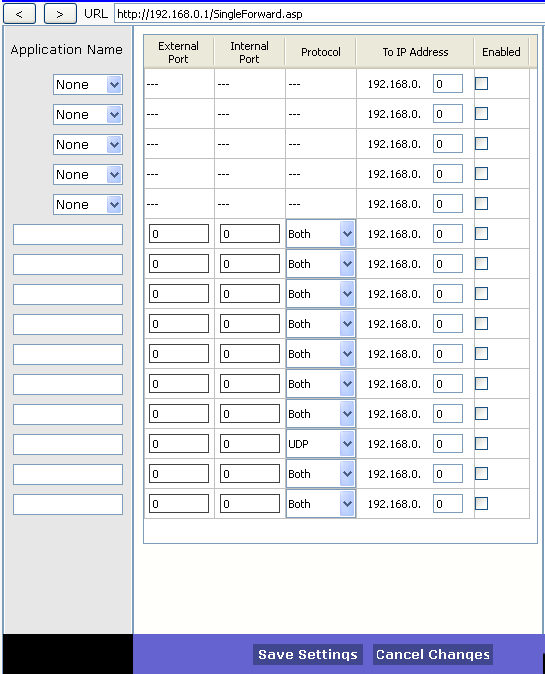

La configuration de la DNAT se fait via l'onglet "Applications & Gaming"

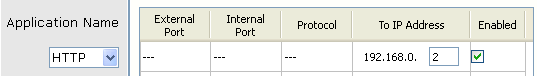

La configuration est simplifiée (même si cela ne saute pas aux yeux). Pour activer la DNAT à destination du serveur web situé sur le poste d'adresse 192.168.0.2, Il suffit de de modifier la première ligne de la façon suivante :

Et de ne pas oublier de cliquer sur le bouton "Save Settings" en bas de l'écran

Test de la DNAT

Depuis le navigateur de serveur web du coté WAN, essayer de se connecter à l'adresse 1.0.0.254. Obtenez-vous le site de SrvLAN ?

Passer ensuite en mode simulation avec capture du protocole HTTP uniquement. Relancer l'accès au site web depuis Serveur et répondre aux questions suivante : Test7

La DNAT mise en place consiste à faire suivre les requêtes à destination de l'adresse publique avec le port 80 au serveur 192.168.0.2 sur le même port, on retrouve le port forwarding de la simulation précédente.

9. - DNAT traduction d'adresses de destination (port mapping)

Introduction

La DNAT avec port forwarding permet de donner accès à des serveurs en adressage privé sur un réseau local à partir d'une adresse IP publique (celle de la box).

Il est possible d'atteindre plusieurs serveurs privés à condition que les ports d'écoute soient différents.

Exemple

Réseau privé :

-

- 192.168.1.1 (serveur web port 80)

- 192.168.1.2 (serveur pop port 110)

- 192.168.1.2 (serveur smtp port 25)

Réseau public :

-

- 1.0.0.254

Régles DNAT :

-

- 1.0.0.1 : 80 --> 192.168.1.1 : 80

- 1.0.0.1 : 110 --> 192.168.1.2 : 110

- 1.0.0.1 : 25 --> 192.168.1.2 : 25

Qu'en est-il dans le cas de la présence de deux serveurs web sur le réseau privé ?

Réseau d'étude

Reprendre le réseau étudié plus haut dans ce TP avec la SNAT et la DNAT activées, le compléter pour obtenir le réseau suivant :

Vérifier que Client peut accéder aux deux sites web internes et que Serveur accède au serveur web maintenant appelé SrvLAN2.

Liaison WAN - LAN (SrvLAN3)

Comment faire pour accéder au serveur 192.168.1.3 depuis l'extérieur ?

- On ne peux pas utiliser le couple IP:1.0.0.254, port:80 qui est déjà pris par le premier serveur web interne.

- On ne peut pas utiliser une autre adresse IP publique car le routeur n'en possède qu'une.

- La seule possibilité qui nous reste est d'utiliser un autre port que le port 80 tout en gardant la même adresse IP publique (1.0.0.254)

Il faut prendre un autre port non utilisé par d'autres serveurs (on ne va prendre 25,53,110). En général on utilise le port 8080 (qui est facile à mémoriser et qui ressemble à 80).

Il faut donc créer la règle DNAT suivante : 1.0.0.254:8080 --> 192.168.1.3:80 (Attention le port 80 du coté LAN ne change pas !)

En vous basant sur les commandes utilisées pour mettre en place la DNAT de l'autre serveur, essayer de mettre en place cette règle et répondre au questionnaire Test8

Remarque : pour tester le bon fonctionnement de la redirection, il faut saisir dans le navigateur de Serveur sur le WAN :

http://1.0.0.254:8080

La page d'accueil du site de SrcLAN3 doit s'afficher.

Cette forme de DNAT avec changement de ports s'appelle le port mapping.

10. - DNAT sur les box des FAI (port mapping)

Réseau d'étude

Réaliser le réseau suivant à partir du réseau précédent

Vérifier que Client peut accéder aux deux sites web internes et que Serveur accède au serveur web maintenant appelé SrvLAN2 (remettre en place la première règle DNAT (port forwarding) si elle a disparu).

Mise en place de la DNAT pour le second serveur

Il faut se connecter au serveur web de la box depuis un des postes du réseau local, après connexion (admin/admin), il faut retourner dans l'onglet "Applications & gaming".

Cette fois, il n'est plus possible de sélectionner une application prédéfinie comme nous l'avons pour le port forwarding, il faut utiliser la deuxième partie du tableau

![]()

A vous de trouver le bon paramétrage avant de répondre au questionnaire Test9

Remarques :

- Attention : pour une raison inconnue, le port 8080 ne fonctionnera pas, il faut le remplacer par le port 81

- la première zone de saisie est un libellé pour nommer la règle (vous pouvez mettre ce que vous voulez)

- Souvenez vous que le protocole de couche 7 http utilise le protocole de couche 4 TCP

- N'oubliez pas de cliquer sur le bouton "Save Settings"